La empresa multinacional española S2 Grupo, especializada en ciberseguridad y gestión de sistemas críticos, indica que el ‘juice jacking’ se ha convertido en uno de los problemas de ciberseguridad más notorio en los últimos meses y, por eso, es necesario extremar las precauciones para evitar caer en este ciberdelito durante las vacaciones.

“El juice jacking es una técnica maliciosa que supone la manipulación de puertos USB públicos para robar datos y afectar a la seguridad de los dispositivos electrónicos de los usuarios que los utilizan. En este caso, los ciberdelincuentes instalan hardware o software en estos puertos con el objetivo de acceder a la información privada de los dispositivos conectados”, explica José Rosell, socio-director de S2 Grupo.

A su vez, Enrique Fenollosa, LATAM General Manager de S2 Grupo, afirma que “cuando nos conectamos a estos puertos USB que han sido manipulados, se produce una transferencia de datos no autorizada. El malware instalado en el puerto puede robar información personal, como contraseñas, números de tarjetas de crédito o datos bancarios y, junto a esto, también puede permitir a los atacantes controlar el dispositivo de la víctima de forma remota”.

Como señalan desde S2 Grupo, una escena muy común en vacaciones puede ser quedarnos sin batería mientras esperamos nuestro vuelo en un aeropuerto. Entonces, no encontramos enchufe para cargar el smartphone, pero sí vemos puertos USB disponibles. Lo que parece la solución a nuestro problema —porque por fin tendremos batería— puede suponer el inicio de un problema mayor.

Desde S2 Grupo se ha insistido en que, si bien no hay que tener miedo en el uso de las nuevas tecnologías a pesar de los ciberpeligros que aparecen, es importante conocerlos para poder protegernos adecuadamente.

En este sentido y en relación con el ‘juicie jacking’, los expertos de S2 Grupo detallan que existen cuatro formas de operar:

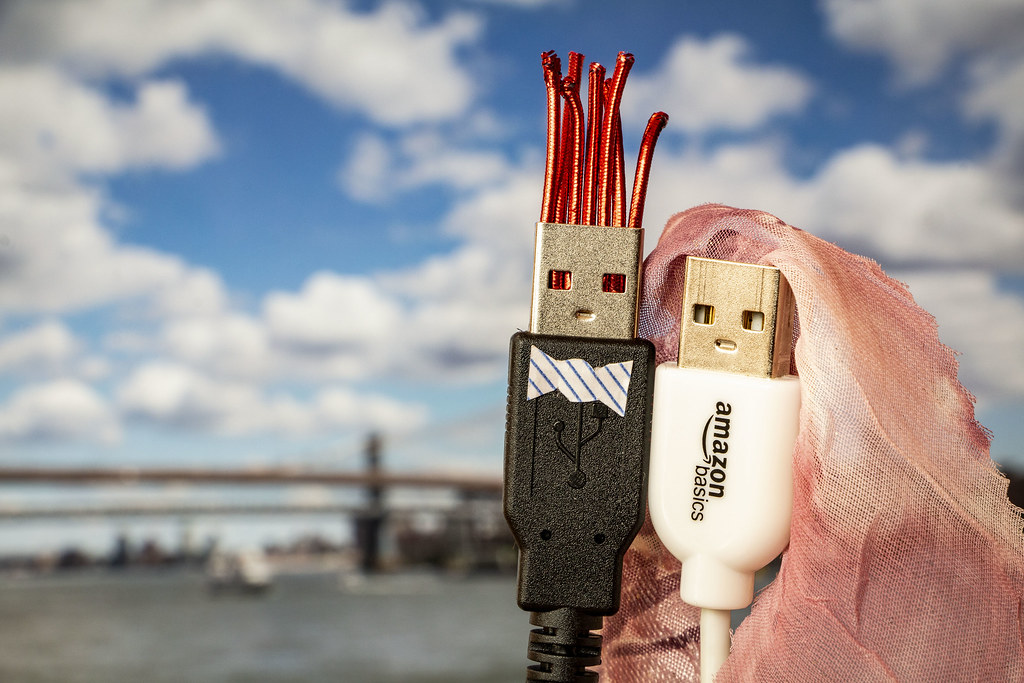

- Instalación de dispositivos fraudulentos (como un cable USB) en puertos públicos. Estos están diseñados para extraer datos de los dispositivos conectados.

- Instalación de software malicioso que infecta el dispositivo que se conecta a él. Además, este malware puede robar información o controlar el dispositivo de forma remota.

- Estaciones de carga falsas. Estas parecen que están habilitadas correctamente para únicamente cargar los dispositivos, pero en realidad están transfiriendo datos.

- Por último, este tipo de ciberdelitos también están operando a través de cargadores inalámbricos.

Consejos prácticos para evitar el ‘juicie jacking’:

- Utilizar nuestro cargador y evitar los USB públicos.

- Utilizar baterías portátiles o power banks, que podrán ayudarnos a cargar los dispositivos en caso de emergencia.

- Si utilizamos USB públicos, activar solo la opción de carga y desactivar la transferencia de datos de nuestro dispositivo.

- Si al conectar el dispositivo al USB, aparece en la pantalla un mensaje que pregunta si confiamos en ese dispositivo, hay que contestar que “NO”.

- Es esencial actualizar el software y antivirus de los dispositivos tecnológicos porque actúan como escudos digitales contra las amenazas, detectando y bloqueando cualquier intento de infiltrarse en ellos.