El panorama de la ciberseguridad en el ecosistema Microsoft está cambiando. Según la 13.ª edición del informe anual de BeyondTrust, aunque el volumen total de vulnerabilidades bajó ligeramente, la gravedad de las mismas ha escalado de forma alarmante.

El auge de las vulnerabilidades críticas

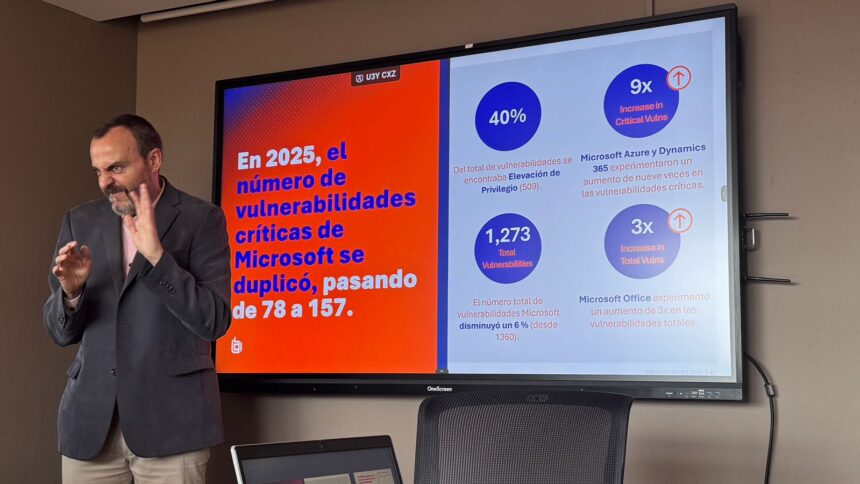

A pesar de que el número total de vulnerabilidades de Microsoft disminuyó un 6% (de 1,360 a 1,273), las vulnerabilidades críticas se duplicaron, pasando de 78 a 157 en el último año. Esto indica que los atacantes se están enfocando en fallos con un impacto potencial mucho mayor.

Azure y Office en la mira

- Microsoft Azure y Dynamics 365: Sufrieron un incremento masivo, con 9 veces más vulnerabilidades críticas que el año anterior.

- Microsoft Office: Las vulnerabilidades totales se triplicaron, alcanzando las 157, mientras que las de carácter crítico aumentaron 10 veces.

- La nota positiva: Microsoft Edge logró reducir sus vulnerabilidades totales en un 83% y no registró ninguna de tipo crítico.

Categorías de ataque dominantes

La Elevación de Privilegios se mantiene como la categoría número uno con 509 casos, seguida por la Ejecución Remota de Código (373 casos). Un dato relevante es el aumento en la Divulgación de Información, que saltó de 101 a 175 casos, reflejando un mayor interés por el robo de datos sensibles.

El «Fantasma en la Máquina»: IA e Identidades No Humanas

El informe destaca un riesgo emergente: los agentes de IA e identidades no humanas. Estos «fantasmas» heredan privilegios y accesos, pero a menudo operan sin controles adecuados. Según Marc Maiffret (CTO de BeyondTrust), el conteo tradicional de CVE es insuficiente, ya que las configuraciones erróneas de identidades y agentes de IA con acceso ilimitado no generan un CVE, pero tienen consecuencias igualmente críticas.

Recomendaciones estratégicas para 2026

Para mitigar estos riesgos, los expertos sugieren ir más allá de los simples parches:

- Privilegio Mínimo y Zero Trust: Validar continuamente cada identidad (humana y no humana) y limitar sus permisos al mínimo necesario.

- Implementar ITDR: Adoptar soluciones de Detección y Respuesta ante Amenazas de Identidad para ganar visibilidad integral.

- Acceso Remoto Seguro: Evitar exponer el protocolo RDP directamente a internet y desincentivar el uso de VPN combinadas con dispositivos personales (BYOD).

Este informe subraya que en los entornos modernos, el verdadero riesgo no es solo la vulnerabilidad técnica, sino la presencia de privilegios innecesarios que permiten que los ataques tengan éxito.